Was ist IP-Spoofing?

Mit IP-Spoofing manipulieren Angreifer Datenpakete und legen ganze Betriebe lahm. Jedes zweite Unternehmen in Deutschland ist bereits von Wirtschaftsspionage, Sabotage oder Datendiebstahl betroffen. Die Zahl

Deine IP ist: 65.108.99.109 · Internetanbieter: Alabanza Inc. · Dein Status: Ungeschützt

Deine IP ist: 65.108.99.109 · Internetanbieter: Alabanza Inc. · Dein Status: Ungeschützt

Deine IP ist: 65.108.99.109

Internetanbieter: Alabanza Inc.

Dein Status: Ungeschützt

Mit IP-Spoofing manipulieren Angreifer Datenpakete und legen ganze Betriebe lahm. Jedes zweite Unternehmen in Deutschland ist bereits von Wirtschaftsspionage, Sabotage oder Datendiebstahl betroffen. Die Zahl

Unsere Daten wurden in der Vergangenheit unverhältnismäßig genutzt. Der Wunsch nach Privatsphäre und die Abkehr der totalen Transparenz stehen im Fokus: Der Mensch sollte kein gläserner User sein, sondern eine Blackbox! Im Internet liegt der Schutz der

Privatsphäre heißt, die eigene Situation zu überblicken, sich frei zu äußern, zu wissen, welches Publikum zuhört und wie sich Informationen verbreiten. IP-Adresse verbergen – gewusst

VPN für Gaming VPNs (=Virtual Private Networks) bieten Ihnen mehr Schutz im Internet. Ihre IP-Adresse wird verschleiert. VPNs setzt man für Streaming, Schutz vor Hacker-Angriffen

Eine reflektierte Anleitung zum Einrichten einer festen IP-Adresse inklusive Nutzen und Schwachstellen. Informationstechnologien sind ein fester Bestandteil unseres Lebens. Unser Smartphone ist uns vertraut. Gleichzeitig

Im Internet sind die Aktivitäten mehr oder weniger sichtbar: Ob man online einkauft, E-Mails sendet oder die Lieblingsserie streamt – man hinterlasst stets einen digitalen

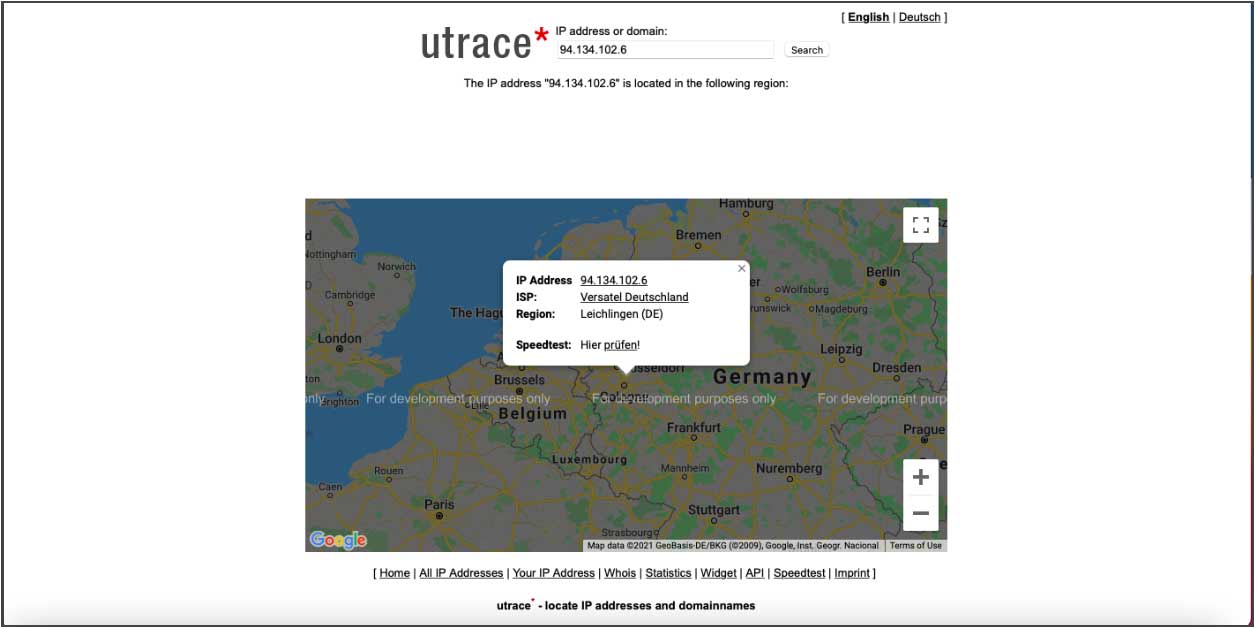

Was ist meine IP? Mit diesem Tool können Sie herausfinden, wie Ihre öffentliche IP-Adresse lautet. Das Tool zeigt Ihren Standort bzw. Die Adresse Ihres Internet Providers

Die digitale Privatsphäre sollte in jedem Falle geschützt werden, ob mit Tor, Proxy oder VPN. Wichtig ist, dass man sich schützt und seine Anonymität im Netz bewahrt. Natürlich gibt es qualitative Unterschiede und verschiedene Einsatzszenarien. Im Folgenden vergleichen wir den Tor-Browser

Ist Ihr Staubsaugerroboter vor Hacking-Angriffen geschützt? Wer viele internetfähige Geräte besitzt, sollte sich besonders schützen. Was ist ein VPN Router? Ein VPN-Router ist ein normaler Router mit vorinstallierter VPN-Client-Software. Jedes Gerät, welches sich mit dem VPN-Router verbindet, ist anonymisiert. Dahinter steckt eine zuverlässige Hardware und ausgeklügelte

Wir haben bereits darüber berichtet, welche drei beliebten Möglichkeiten zur Verschleierung der IP-Adresse es gibt: Tor-Browser, Proxy und VPN. Wir gehen davon aus, dass beim Tor-Browser, Proxy sowie minderwertigen VPNs ein Restrisiko besteht. In diesem Artikel soll es darum gehen, VPN und Proxy mit den

Sie erhalten von uns keinen Spam. Wir senden Ihnen Informationen zu unseren Produkten und über den sicheren Umgang im Internet.

Die digitale Privatsphäre sollte in jedem Falle geschützt werden, ob mit Tor, Proxy oder VPN. Wichtig ist, dass man sich schützt und seine Anonymität im Netz bewahrt. Natürlich gibt es qualitative Unterschiede und verschiedene Einsatzszenarien. Im Folgenden vergleichen wir den Tor-Browser

Mehrere Bundesländer, darunter Berlin, Brandenburg, Niedersachsen, Sachsen- Anhalt und Mecklenburg-Vorpommern, haben in den letzten Tagen Cyberattacken auf offizielle Webseiten gemeldet. Besonders betroffen war die Polizei

Router-IP-Adresse herausfinden Meistens muss man nicht lange suchen. Die eigene IP-Adresse des Routers befindet sich oft am Router selbst. Auf der Rückseite des Gerätes findet man die öffentliche IP. Außerdem lässt sich diese

Die Bedeutung einer dedizierten IP-Adresse – Vorteile und Nachteile auf einem Blick! Was ist eine dedizierte IP-Adresse? Eine dedizierte (=dedicated) IP-Adresse ist eine eindeutige Adresse.

PrivacyPhone

PrivacyNet

VPN Client

Funktionen

Anwendungsfälle

Was ist ein VPN

Preise

VPN Security Check

Routings anzeigen & orten

VPN-Gratistest

FAQ

Kontaktaufnahme

Hilfezentrum

Affiliate Area

Pressezentrum